Informationssicherheit und Governance von Intralinks

Wird von den am stärksten regulierten Branchen für die Weitergabe wertvoller, äußerst sensibler Daten verwendet.

Sicherheit hat für uns höchste Priorität. Sie gewährleistet die Integrität unserer Produkte, treibt unsere Mission an, motiviert unsere Mitarbeiter und schützt unseren hart erarbeiteten Ruf.

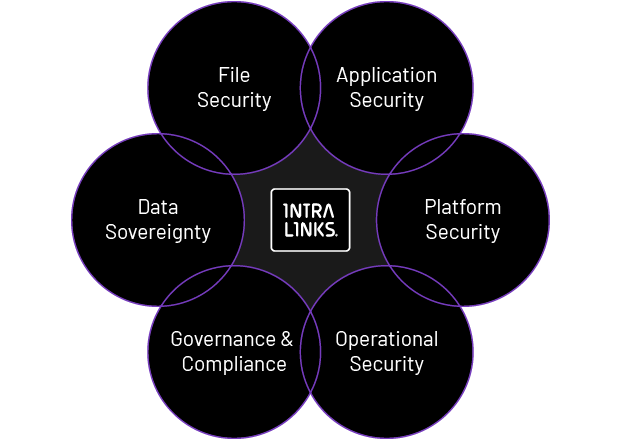

Unser Sicherheitsmodell besteht aus sechs Disziplinen und Technologien − darunter Datenhoheit, Governance und Compliance − sowie vier Sicherheitsebenen: Datei, Anwendung, Plattform und Betrieb. In Kombination stellen sie unseren Kunden die Prozesse, Kontrollen und Berichte bereit, die diese zum Schutz ihrer Daten und Abläufe benötigen, während sie gleichzeitig Bestimmungen übertreffen und Risiken mindern.

Erfahren Sie, wie Intralinks helfen kann, damit Ihre Daten geschützt und Sie weiterhin produktiv sind.

Funktionen

Datenschutz und Datenhoheit

Intralinks nutzt einen ganzheitlichen Ansatz für die Datenhoheit, der auf die Erfüllung regionaler Anforderungen ausgerichtet ist. Unsere Funktionen und Disziplinen basieren auf dem Intralinks Trust Perimeter™ und umfassen:

- Distributed Content Nodes − Verteilte Architektur für die regionale Datenspeicherung und -verarbeitung, damit Inhalte auf keinen Fall eine konkrete Region verlassen

- Intralinks UNshare® − Information Rights Management, das lokal oder aus der Ferne geteilte Dateien und andere vertrauliche Daten gegen unbefugten Zugriff schützt

- Rechtliche Möglichkeiten − Optionalität bezüglich der Herangehensweise an globale Verordnungen im Hinblick auf die Übertragung von Daten, u. a. EU-US-Datenschutzschild und Standardvertragsklauseln

- Audit, Berichte, Compliance − Umfassende Audit- und Berichtsfunktionen für vollständige Audit-Trails aller Benutzeraktivitäten mit dem entsprechenden Kontext für Aufsichtsprüfungen und Audits vor Ort, damit sich unsere Kunden von unseren hohen Standards überzeugen können

Erfahren Sie mehr über unseren Ansatz zum Datenschutz und zur Datenhoheit.

Governance, Risiko und Compliance

Intralinks bietet umfangreiche Tools und Hilfe für die Unterstützung unserer Kunden hinsichtlich Governance und Compliance, u. a.:

- Compliance-Protokollierung − Lückenlose Nachverfolgung und Ereignisfunktionen für jeden Zugriff sowie Kontrolle über Änderungen an Dokumenten und andere Aktivitäten

- Compliance-Berichte – Verschiedene Standard-Berichtsfunktionen speziell für Branchen, in denen Compliance erforderlich ist, sowie die Fähigkeit zur Bereitstellung einer Reihe von maßgeschneiderten Berichten. Ferner stehen flexible Compliance-Bericht-Feeds zur Einbindung in Kundensysteme zur Verfügung

- Governance-Erweiterungen – Umfassende Weiterentwicklung und individuelle Anpassung von Geschäftsanwendungen zur Erweiterung der IT-Governance und Kontrolle darüber. Verwaltung des kompletten VDR-Lebenszyklus der Arbeitsbereiche für die Bestellung, Bereitstellung, den Betrieb, die Stilllegung und Archivierung

Plattform-Sicherheit

Unsere Sicherheitsfunktionen auf Plattformebene verschlüsseln und schützen gespeicherte, übertragene und verwendete Daten. Ferner ermöglichen sie Berichte und Analysen und unterstützen Unternehmen in der Kontrolle ihrer Speicherarchitektur, um die Einhaltung der DSGVO und sonstiger Datenschutzbestimmungen zu gewährleisten.

- Umfassende Audit-Berichte und -Analysen für regulierte und nicht regulierte Branchen

- Die Einhaltung der Datenschutzgesetze wird durch die Architektur mit Distributed Content Nodes gewährleistet

- Erweiterung bestehender unternehmensinterner Sicherheitstechnologie zur Maximierung der Rentabilität

- Globales Speichernetzwerk zur Sicherstellung der Einhaltung regionaler Anforderungen an die Datenhoheit

Dateisicherheit

Jede E-Mail, die einer Ihrer Mitarbeiter verschickt, kann eine potenzielle Sicherheitsverletzung verursachen, es sei denn Ihre Daten sind auf Dateiebene gesperrt. Intralinks verschlüsselt automatisch jedes Dokument und bettet Sicherheitsfunktionen ein, damit Sie kontrollieren können, wer eine Datei öffnen darf, was ein Benutzer damit machen und wie lange er darauf zugreifen kann.

- Einfach zu verwaltender Dateischutz innerhalb und außerhalb Ihrer Firewall

- Gewähren Sie mit einem Klick Zugriff auf ein Dokument, und widerrufen Sie dieses Zugriffsrecht mit einem Klick − ganz einfach mit Intralinks UNshare

- Keine Plugins erforderlich

- Dynamische Wasserzeichen zur Kennzeichnung gedruckter Dokumente mit einem Vertraulichkeitsverweis

- Advanced Encryption Standards bieten eine mehrstufige Verwaltung von Verschlüsselungs-Keys

- Master-Key mit einem für jede Datei zufällig generierten 256-Bit-Verschlüsselungs-Key

- Der Master-Key wird durch Aufgabentrennung vor Zugriffen durch System- und Datenbankadministratoren geschützt

- Einmalige Datenverschlüsselungs-Keys für jeden Kunden

Anwendungssicherheit

Zusätzliche Funktionen für die Anwendungssicherheit schränken den Datenzugriff basierend auf Gruppen, Einzelpersonen und Geräten ein. Ferner speichern sie Audit-Trails und kontrollieren die Anforderungen für eine Anmeldung.

- Konfigurierbare Zugangskontrolle für Dateien, Ordner und Arbeitsbereiche basierend auf Gruppen, Einzelpersonen und Geräten

- Die Verwaltung von Teamressourcen wird durch zuweisbare Rollen erleichtert.

- Vollständige Audit-Trails mit Echtzeit-Status und detaillierten Compliance-Berichten

- Kontrolle über spezifische Anwendungsfunktionen wie lokale Dateisynchronisierung und Mobilgerätezugriff

- Risikobasierte Mehrfaktor-Regel-Engine

- Datengesteuerte Authentifizierungsregeln

- Channel-betriebene Single-Sign-On (SSO)

Betriebssicherheit

Intralinks setzt verschiedene zuverlässige Prozesse und mitarbeiterbezogene Verfahren ein, um unsere Netzwerkinfrastruktur, Einrichtungen für die physische Speicherung und Kundendaten zu schützen.

- Die Infrastruktursicherheit umfasst geografisch verteilte Rechenzentren, Standortsicherheit rund um die Uhr, Eindringungserkennung, fehlertolerante Architektur, DDoS-Schutz und Firewall für Webanwendungen sowie sicheres DNS-/Website-Cloaking.

- Mitarbeitersicherheit erfordert umfangreiche Hintergrundüberprüfungen zu Mitarbeitern und Unterauftragnehmern sowie konsequent durchgesetzte Vertraulichkeitsvereinbarungen.

- Prozesssicherheit umfasst die Benutzer-ID-Weitergabe, zuverlässige, prüffähige Änderungskontrollen, einen detaillierten Plan zur Geschäftskontinuität und den BSIMM-Prozess.

- Ein eigenes Compliance-Team betreut die Qualitätssicherungsprogramme für Aktivitäten wie Kunden-Audits vor Ort, externe Compliance, Sicherheitsprüfungen von Anlagen und Prozessen sowie Code- und Architekturprüfungen und andere Aktivitäten.

Audits und Zertifizierungen

Seit 2014 hat Intralinks über 280 Kunden-Audits von Rechenzentren, Quellcodes, Prozessen und Anwendungen sowie unseres Mitarbeitermanagements bestanden. Wir sind nach ISO 27001 und branchenspezifischen Normen zertifiziert.

Sehen Sie sich die vollständige Liste unserer Zertifizierungen an.

Möchten Sie erfahren, wie wir Sie unterstützen können?